Dalším typem útoku, na který je firewall krátký, jsou také různé metody sociálního inženýrství, které k průniku využívají lidského selhání. Pokud totiž útočník přiměje jednoho ze zaměstnanců navštívit škodlivou doménu nebo kliknout na infikovaný soubor v příloze tzv. phishingového e-mailu, ten si takto nainstaluje malware do počítače sám, což útočníkovi pomůže firewall obejít.

Škodlivý provoz bude totiž při kontrole vypadat legitimně, jelikož požadavek na instalaci přišel z interní sítě. Zároveň má firewall proto omezenou i schopnost detekovat hrozby vycházející zevnitř organizace. To se týká případů zneužití legitimních přístupů ze strany zaměstnanců nebo kompromitovaných účtů.

Dále je pak důležité vědět, že v dnešní době, kdy naprostá většina síťové komunikace probíhá šifrovaně (například přes HTTPS nebo VPN připojení), ztrácí firewall část své schopnosti vidět do přenášených dat a jeho role se kvůli tomu přirozeně proměňuje. Bez pokročilé inspekce šifrovaného provozu totiž často nedokáže rozlišit, zda je komunikace legitimní nebo škodlivá, a musí se více spoléhat na metadata, reputaci cílových serverů či behaviorální analýzu.

V kontextu principů moderní Zero Trust architektury se tak z firewallu jakožto hlavní obranné linie stává spíše jedna z více kontrolních vrstev, které slouží především pro vynucení bezpečnostních politik a segmentaci sítě. Jeho význam tak neklesá, ale určitě se mění. Z univerzální ochrany se stává specializovaným prvkem širší bezpečnostní architektury, který musí být doplněn o další technologie a odpovídat aktuálním bezpečnostním požadavkům a regulacím, jako jsou například směrnice NIS2, či předpisy DORA nebo CRA.

Firewall vs IDS, IPS a antivirus

Přestože jejich role je odlišná, firewall bývá často zaměňován s jinými bezpečnostními nástroji, jakými jsou Intrusion Detection System (IDS), Intrusion Prevention System (IPS) nebo antivirové programy.

Rozdíl mezi nimi spočívá v tom, že zatímco firewall primárně řídí, jaká komunikace může do sítě vstupovat a opouštět ji, systémy IDS a IPS se zaměřují na samotný obsah této komunikace a snaží se odhalit škodlivé vzorce nebo známé útoky (IDS je pouze detekuje, zatímco IPS je umí rozpoznat a poté rovnou zablokovat jejich aktivitu).

Antivirový software pak funguje na úrovni koncových zařízení, kde v souborech a aplikacích vyhledává škodlivý kód, aby mohl včas zabránit jeho spuštění. Hledá tedy škůdce, který se už nachází v systému, zatímco firewallu jde o to, aby jej tam vůbec nepustil. Každá z těchto technologií tak řeší jinou část bezpečnostního řetězce a teprve jejich kombinace poskytuje smysluplnou ochranu.

Zaměňování jednotlivých technologií je pak zčásti určitě způsobené i tím, že v moderních řešeních se tyto funkce často prolínají - ať už u next-generation firewallů, které v sobě kombinují prvky firewallu a IPS, nebo u moderních antivirů, které často mohou zahrnovat také integrovaný firewall.

Typy firewallů

Jednotlivé typy firewallů se mezi sebou mohou lišit nejen způsobem fungování, ale také úrovní zabezpečení, kterou uživateli poskytují. Proto je dobré se v základních typech firewallů vyznat.

Paketový firewall

Tento typ představuje nejstarší a nejzákladnější typ ochrany, který pracuje na principu filtrování jednotlivých datových paketů podle předem nastavených pravidel. K povolení nebo naopak zablokování komunikace se rozhoduje především na základě informací o IP adresách, portech či použitých protokolech, aniž by zkoumal obsah či kontext komunikace. Díky tomu je rychlý a nenáročný na výkon, na druhou stranu však poskytuje pouze omezenou úroveň ochrany, nedokáže efektivně odhalit sofistikovanější útoky a neumožňuje ani pokročilejší konfiguraci složitějších požadavků.

Stavový firewall

Stavový firewall již rozšiřuje základní princip paketového filtrování o schopnost sledovat stav jednotlivých síťových spojení, což mu umožňuje vyhodnocení jejich navázaní, přenosu dat i ukončení. Nevyhodnocuje tedy každý paket izolovaně, ale v kontextu celé komunikace, což mu umožňuje lépe rozlišit legitimní provoz od podezřelého a zamezit i sofistikovanějším typům útoků. Nabízí také lepší možnosti konfigurace, zároveň je ale náročnější na výpočetní výkon.

Aplikační firewall

Tento typ firewallu se zaměřuje na řízení a kontrolu síťového provozu na úrovni aplikací. Vyhodnocuje přitom obsah paketů a podle toho rozhoduje o povolení či zablokování požadavků na přístup ke specifickým aplikacím či službám. Tím poskytuje hlubší ochranu, než jakou dokáže zajistit firewall pracující pouze s IP adresami a porty.

Jedním ze způsobů, jak aplikační firewall implementovat, je prostřednictvím tzv. proxy firewallu. V tomto režimu pak firewall funguje jako prostředník mezi klientem a cílovým serverem. Příchozí požadavky nejprve přijme, provede jejich analýzu a teprve poté je přepošle dál. Díky tomu může detailně kontrolovat obsah komunikace a lépe izolovat interní síť od potenciálně škodlivého provozu. Proxy režim ale bývá náročnější na výkon a mnohem složitější na konfiguraci, což vyžaduje pokročilejší IT znalosti.

NGFW (next-generation) firewall

Tento typ představuje evoluci firewallu pro moderní dobu, která kombinuje tradiční funkce s pokročilými bezpečnostními mechanismy. Kromě filtrování paketů a stavové inspekce totiž zahrnuje také prvky jako hlubokou analýzu paketů (DPI), integrované IDS či IPS, kontrolu aplikací a napojení na threat intelligence (zjednodušeně řečeno seznam známých kybernetických hrozeb). Díky tomu se zaměřuje nejen na to, kdo komunikuje, ale i jakým způsobem a s jakým obsahem, což z NGFW činí klíčový prvek moderních firemních sítí.

Web application firewall

Web app firewall je specializovaným typem firewallu, který bývá označován zkratkou WAF. Na základě předem definovaných pravidel monitoruje a blokuje HTTP/HTTPS provoz směřující k webovým aplikacím. Nejčastěji se proto umisťuje před webové servery, kde je jeho úkolem ochrana webových aplikací před různými typy útoků (nejčastěji SQL injection, cross-site scriptingem nebo cross-site request forgery). Bez této ochrany by aplikace vystavené Internetu mohly být velmi snadno kompromitovány.

Softwarový vs hardwarový firewall

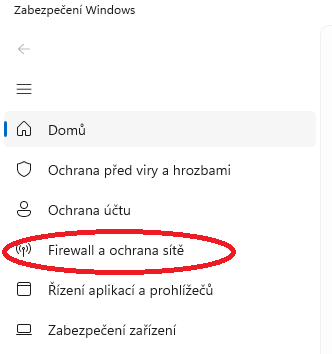

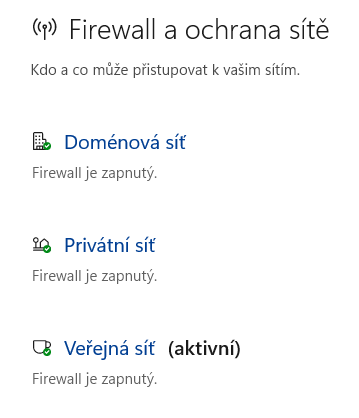

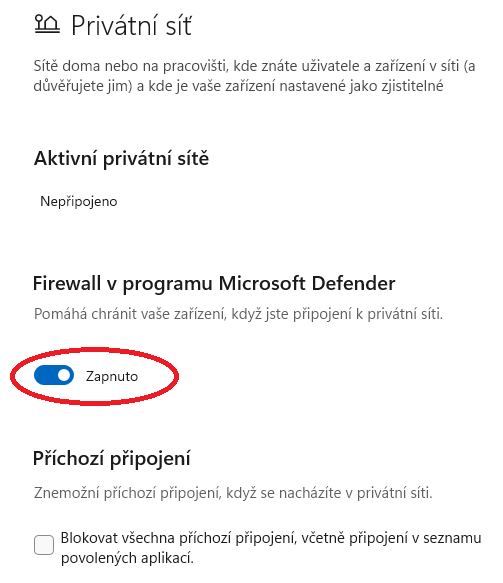

Softwarový firewall je program, který je buď integrovanou součástí operačního systému nebo aplikací třetí strany, a který běží přímo na koncovém zařízení, kde je jeho úkolem kontrola komunikace jednotlivých aplikací a procesů s Internetem.

Umožňuje tak například povolit přístup webovému prohlížeči, ale zároveň zablokovat podezřelé programy, které se pokoušejí odesílat data bez souhlasu uživatele. Jeho hlavní výhodou je flexibilita a možnost detailního nastavení podle konkrétních potřeb. Softwarový firewall ale chrání především samotné zařízení, na kterém běží.

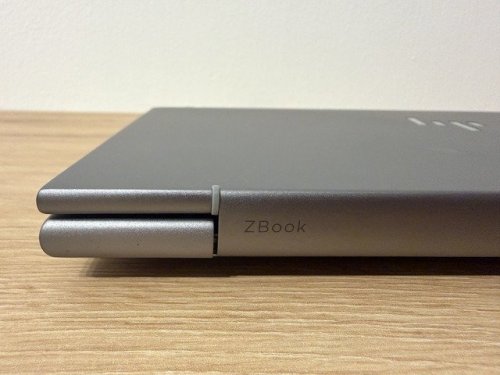

Naproti tomu hardwarový firewall je fyzickou komponentou, která obvykle bývá součástí routeru a vytváří bariéru mezi vaší sítí a Internetem. Může ale jít i o úplně samostatné síťové zařízení (buď v desktopové variantě nebo v rackovém provedení), které se zapojí mezi router a všechna vaše zařízení.

Jeho hlavní výhodou je, že dokáže chránit všechna zařízení připojená do sítě najednou - počítače, chytré telefony nebo například tiskárny. Díky přednastaveným bezpečnostním pravidlům nabízí základní úroveň ochrany okamžitě po zapojení, u pokročilejších modelů pak může správce sítě definovat vlastní filtry, vytvářet detailní zásady přístupu a sledovat provoz v reálném čase. Díky tomu hardwarový firewall umožňuje centrální kontrolu a snižuje závislost na individuálním nastavení jednotlivých zařízení.

Jak funguje firewall v routeru a proč je důležitý

Firewall v routeru chrání celou síť tím, že kontroluje provoz přicházející z Internetu a zabraňuje neautorizovanému přístupu. Poskytuje centrální kontrolu nad všemi připojenými zařízeními, a právě díky němu je základní ochrana sítě aktivní ihned po zapojení routeru.